Ayo Belajar Dan Berkenalan Bareng Sama VLAN.

Ringkasan

Dimungkinkan untuk menggunakan bridge untuk memfilter VLAN di jaringan Anda. Untuk mencapai hal ini, Anda harus menggunakan fitur Pemfilteran VLAN Bridge . Fitur ini sebaiknya digunakan sebagai pengganti banyak kesalahan konfigurasi VLAN yang diketahui yang kemungkinan besar menyebabkan masalah kinerja atau masalah konektivitas. Anda dapat membaca tentang salah satu kesalahan konfigurasi paling populer di bagian VLAN dalam bridge dengan antarmuka fisik . Bagian terpenting dari fitur pemfilteran VLAN bridge adalah tabel VLAN bridge, yang menentukan VLAN mana yang diizinkan pada setiap port, tetapi mengkonfigurasinya mungkin menjadi cukup kompleks jika Anda mencoba membuat pengaturan yang lebih canggih. Untuk pengaturan umum, Anda dapat mengkonfigurasi perangkat Anda menggunakan contoh port Trunk dan Access , tetapi tujuan panduan ini adalah untuk memberikan penjelasan mendalam dan menunjukkan beberapa karakteristik perilaku saat menggunakan Pemfilteran VLAN bridge.

Latar belakang

Sebelum menjelaskan penyaringan VLAN bridge secara mendalam, Anda perlu memahami beberapa konsep dasar yang terlibat dalam penyaringan VLAN bridge.

- Bertag/Tidak Bertag - Di bawah menu, Anda dapat menentukan entri yang berisi port bertag dan tidak bertag . Secara umum, port bertag harus berupa port trunk Anda dan port tidak bertag harus berupa port akses Anda. Dengan menentukan port bertag, bridge akan selalu menetapkan tag VLAN untuk paket yang dikirim keluar melalui port ini (egress). Dengan menentukan port tidak bertag, bridge akan selalu menghapus tag VLAN dari paket egress.

/interface bridge vlan - VLAN-ids - Di bawah menu, Anda dapat menentukan entri yang mengizinkan VLAN tertentu pada port tertentu. ID VLAN diperiksa pada port keluar. Jika paket berisi ID VLAN yang tidak ada dalam tabel VLAN bridge untuk port keluar, maka paket tersebut akan dibuang sebelum dikirim keluar.

/interface bridge vlan - PVID - Port VLAN ID digunakan untuk port akses guna memberi tag pada semua lalu lintas masuk dengan ID VLAN tertentu. Entri dinamis ditambahkan dalam tabel VLAN bridge untuk setiap PVID yang digunakan, port secara otomatis ditambahkan sebagai port tanpa tag.

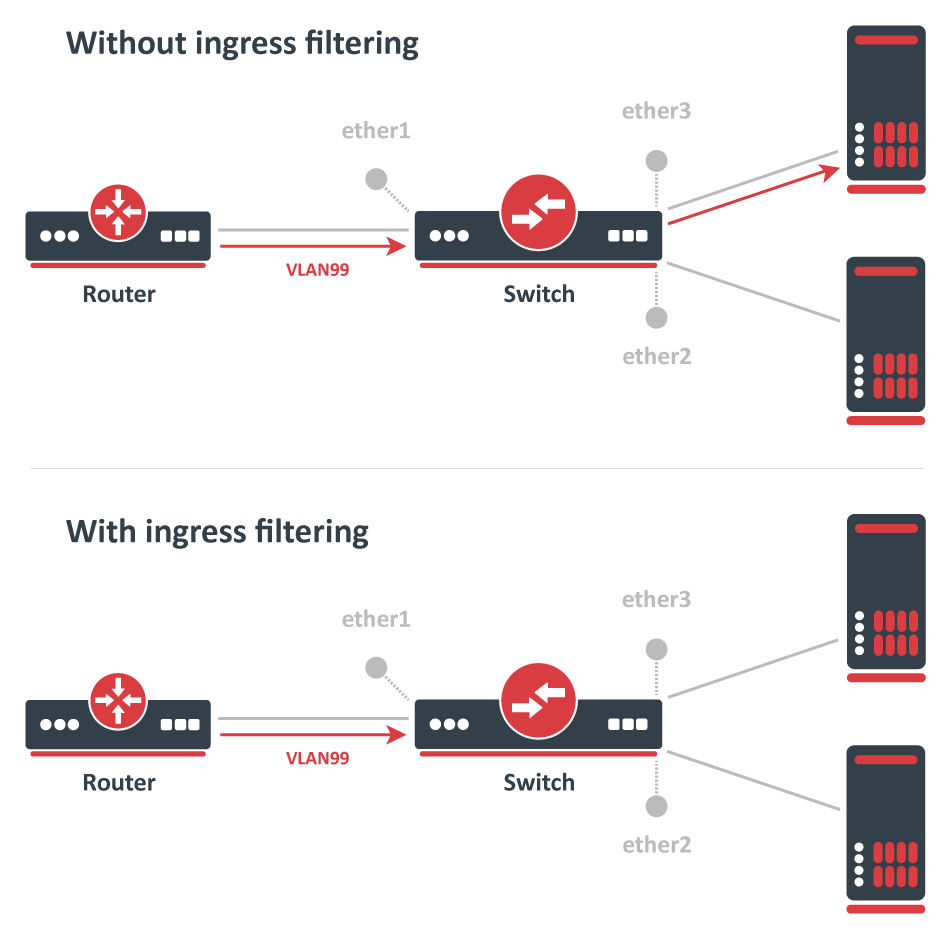

- Penyaringan masuk (ingress filtering ) - Secara default, VLAN yang tidak ada dalam tabel VLAN bridge akan dibuang sebelum dikirim keluar (egress), tetapi properti ini memungkinkan Anda untuk membuang paket saat diterima (ingress).

- Akses manajemen - Bridge seharusnya hanya meneruskan paket antar port bridge dan akan tampak bagi perangkat lain seolah-olah hanya ada kabel di antara mereka. Dengan pemfilteran VLAN bridge, Anda dapat membatasi paket mana yang diizinkan untuk mengakses perangkat yang telah dikonfigurasi dengan bridge tersebut. Praktik yang paling umum adalah mengizinkan akses ke perangkat hanya dengan menggunakan ID VLAN yang sangat spesifik, tetapi ada cara lain untuk memberikan akses ke perangkat tersebut. Akses manajemen adalah cara yang bagus untuk menambahkan lapisan keamanan lain saat mengakses perangkat melalui port bridge; jenis akses ini terkadang disebut port manajemen. Untuk perangkat yang mendukung Pemfilteran VLAN dengan offloading perangkat keras , ini juga terkait dengan port CPU dari sebuah bridge.

- Port CPU - Setiap perangkat dengan chip switch memiliki port khusus yang disebut port CPU dan digunakan untuk berkomunikasi dengan CPU perangkat. Untuk perangkat yang mendukung pemfilteran VLAN dengan offloading perangkat keras, port ini adalah antarmuka bridge itu sendiri. Port ini sebagian besar digunakan untuk membuat akses manajemen tetapi dapat digunakan untuk tujuan lain, misalnya, untuk merutekan lalu lintas antar VLAN, untuk menandai paket, dan untuk menerapkan antrian.

- frame-type - Anda dapat memfilter paket berdasarkan apakah paket tersebut memiliki tag VLAN atau tidak, ini berguna untuk menambahkan lapisan keamanan ekstra untuk port bridge Anda.

- EtherType - Secara default, bridge yang mendukung VLAN akan memfilter VLAN dengan memeriksa C-TAG (0x8100), semua tag VLAN lainnya dianggap sebagai paket tanpa tag (untagged). EtherType yang dipilih akan digunakan untuk pemfilteran VLAN dan pemberian/penghapusan tag VLAN.

- Tunneling VLAN - Jika EtherType paket tidak cocok dengan EtherType yang dikonfigurasi untuk bridge, maka paket masuk dianggap sebagai paket tanpa tag. Perilaku ini memungkinkan untuk mengenkapsulasi VLAN ke dalam VLAN lain yang berbeda. Ini juga memungkinkan untuk mengalihkan lalu lintas tertentu melalui perangkat yang berbeda di jaringan Anda.

- Penumpukan tag - Jika sebuah paket memiliki tag VLAN yang cocok dengan EtherType, maka paket tersebut dianggap sebagai paket bertag, tetapi Anda dapat memaksakan tag VLAN lain terlepas dari isi paket tersebut. Dengan mengaturnya pada port bridge, Anda akan menambahkan tag VLAN lain dengan nilai PVID di atas tag lain untuk semua paket masuk.

tag-stacking=yes

Pengaturan port Trunk/Akses

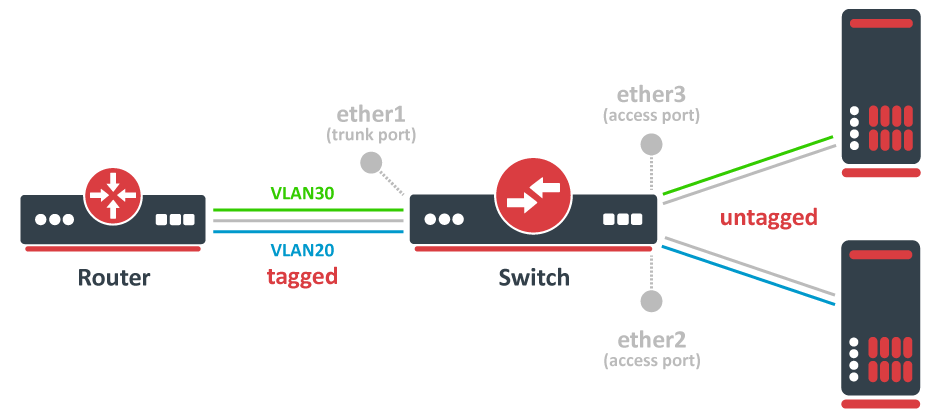

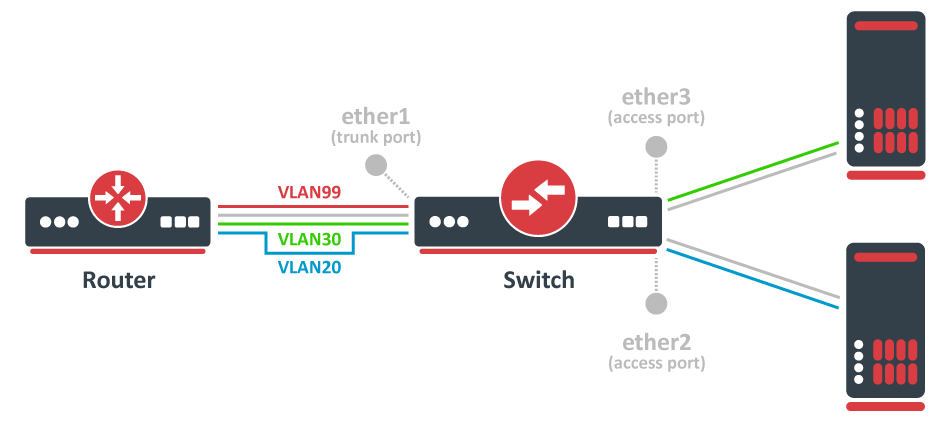

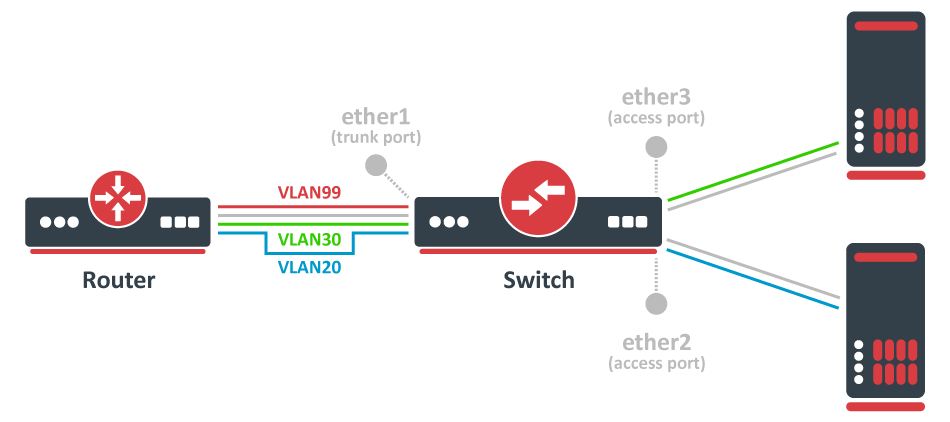

Di bawah ini Anda dapat menemukan diagram yang sangat umum untuk jenis pengaturan yang sangat khas yang terdiri dari port trunk dan beberapa port akses:

Pengaturan ini sangat umum karena memberikan kemungkinan untuk membagi jaringan Anda menjadi beberapa segmen sambil menggunakan satu switch dan mungkin satu router, kebutuhan seperti itu sangat umum bagi perusahaan yang ingin memisahkan beberapa departemen. Dengan VLAN, Anda dapat menggunakan server DHCP yang berbeda, yang dapat memberikan alamat IP dari subnet yang berbeda berdasarkan ID VLAN, yang membuat pembuatan aturan Firewall dan QoS jauh lebih mudah.

Dalam pengaturan seperti ini, Anda akan menghubungkan beberapa perangkat generik seperti PC Desktop ke ether2 dan ether3 . Perangkat ini dapat dianggap sebagai workstation dan umumnya hanya menggunakan lalu lintas tanpa tag (dimungkinkan untuk memaksakan tag VLAN untuk semua lalu lintas yang dikirim keluar dari workstation generik, meskipun hal ini tidak terlalu umum). Untuk mengisolasi beberapa workstation dari workstation lain, Anda harus menambahkan tag VLAN ke semua paket yang masuk ke ether2 atau ether3 . Namun, untuk menentukan ID VLAN apa yang harus didapatkan paket tersebut, Anda perlu menggunakan konsep yang disebut VLAN berbasis port . Dalam konsep ini, paket mendapatkan tag VLAN dengan ID VLAN berdasarkan port bridge tempat perangkat terhubung. Misalnya, dalam pengaturan ini, perangkat pada ether2 akan mendapatkan tag VLAN dengan VLAN20 dan perangkat pada ether3 akan mendapatkan tag VLAN dengan VLAN30 . Konsep ini sangat mudah diskalakan selama Anda memiliki cukup port bridge. Ini seharusnya memberi Anda pemahaman bahwa lalu lintas antara bridge dan perangkat di belakang ether2/ether3 tidak diberi tag (karena tidak ada tag VLAN, karenanya namanya).

Setelah kita menentukan port tanpa tag, kita sekarang dapat menentukan port bertag. Port bertag adalah port trunk (port yang membawa beberapa VLAN) dan biasanya, port ini terhubung ke router atau switch/bridge lain, Anda juga dapat memiliki beberapa port trunk. Port bertag selalu membawa paket dengan tag VLAN (karena itu namanya) dan Anda HARUS SELALU menentukan port bertag untuk setiap ID VLAN yang ingin Anda teruskan melalui port ini. Dimungkinkan bahwa sebuah port adalah port bertag untuk satu ID VLAN dan port yang sama adalah port tanpa tag untuk ID VLAN yang berbeda, tetapi ini untuk jenis pengaturan yang berbeda (pengaturan port hibrida).

Catatan khusus perlu ditambahkan untuk properti PVID . Properti ini harus digunakan pada port akses, tetapi juga dapat digunakan untuk port trunk (dalam pengaturan port Hybrid). Dengan menggunakan properti PVID , Anda menambahkan tag VLAN baru dengan ID VLAN yang ditentukan dalam PVID ke semua paket UNTAGGED yang diterima pada port bridge tertentu. PVID tidak berpengaruh pada paket yang diberi tag, artinya, misalnya, jika paket dengan tag VLAN VLAN40 diterima pada ether2 yang memiliki , maka tag VLAN TIDAK diubah dan penerusan akan bergantung pada entri dari tabel VLAN bridge. PVID=20

Untuk mengkonfigurasi pengaturan port trunk/akses, Anda perlu membuat bridge terlebih dahulu:

Jangan aktifkan pemfilteran VLAN dulu karena Anda mungkin akan terkunci dari perangkat karena kurangnya akses manajemen, yang dikonfigurasi di tahap akhir.

Tambahkan port bridge dan tentukan PVID untuk setiap port akses:

PVID tidak akan berpengaruh sampai pemfilteran VLAN diaktifkan.

Tambahkan entri yang sesuai di tabel VLAN bridge:

Anda mungkin berpikir bahwa Anda dapat menyederhanakan entri ini dengan satu entri saja, seperti ini:

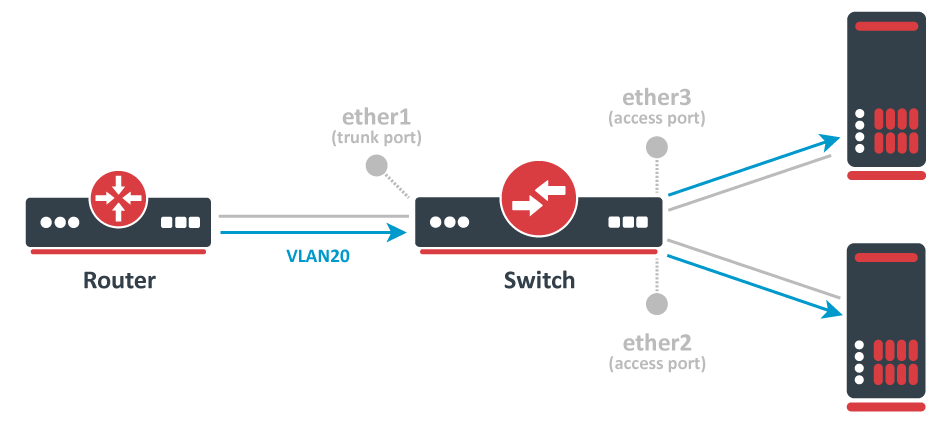

JANGAN menggunakan beberapa ID VLAN pada port akses. Ini akan secara tidak sengaja memungkinkan VLAN20 dan VLAN30 pada kedua port akses. Dalam contoh di atas, ether3 seharusnya menetapkan tag VLAN untuk semua paket masuk agar menggunakan VLAN30 (karena ), tetapi ini tidak membatasi VLAN yang diizinkan pada port ini ketika VLAN dikirim keluar melalui port ini. Tabel VLAN bridge bertanggung jawab untuk memutuskan apakah suatu VLAN diizinkan untuk dikirim melalui port tertentu atau tidak. Entri di atas menentukan bahwa VLAN20 dan VLAN30 diizinkan untuk dikirim keluar melalui ether2 dan ether3 dan di atas itu entri tersebut menentukan bahwa paket harus dikirim tanpa tag VLAN (paket dikirim sebagai paket tanpa tag). Akibatnya, Anda dapat membuat kebocoran paket dari VLAN ke port yang bahkan seharusnya tidak menerima lalu lintas tersebut, lihat gambar di bawah. PVID=30

Konfigurasi tabel VLAN yang salah memungkinkan VLAN20 dikirim melalui ether3, dan juga memungkinkan VLAN30 melalui ether2.

Jangan menggunakan lebih dari satu ID VLAN yang ditentukan dalam entri tabel VLAN bridge untuk port akses, Anda hanya perlu menentukan beberapa ID VLAN untuk port trunk.

Tidak perlu menambahkan port bridge sebagai port untagged, karena setiap port bridge ditambahkan sebagai port untagged secara dinamis dengan ID VLAN yang ditentukan dalam properti PVID . Hal ini karena fitur yang secara otomatis akan menambahkan entri yang sesuai dalam tabel VLAN bridge untuk alasan kenyamanan dan kinerja, fitur ini memiliki beberapa batasan yang harus Anda ketahui. Semua port yang memiliki PVID yang sama akan ditambahkan ke satu entri untuk ID VLAN yang sesuai sebagai port untagged, tetapi perlu diingat bahwa antarmuka Bridge juga memiliki ID VLAN.

Untuk keperluan pengujian, kita akan mengaktifkan pemfilteran VLAN, tetapi perlu diingat bahwa hal ini dapat menyebabkan Anda kehilangan akses ke perangkat karena akses manajemennya belum dikonfigurasi (kita akan mengkonfigurasinya nanti). Selalu disarankan untuk mengkonfigurasi pemfilteran VLAN saat menggunakan konsol serial, meskipun Anda juga dapat mengkonfigurasi perangkat melalui port yang tidak ditambahkan ke bridge. Pastikan Anda menggunakan konsol serial atau terhubung melalui port yang berbeda (yang tidak berada di dalam bridge) dan aktifkan pemfilteran VLAN:

Anda mungkin tidak akan kehilangan akses ke perangkat segera setelah mengaktifkan pemfilteran VLAN, tetapi Anda mungkin akan terputus karena bridge harus mengatur ulang dirinya sendiri agar pemfilteran VLAN dapat berpengaruh, yang akan memaksa Anda untuk terhubung kembali (ini terutama relevan saat menggunakan MAC-telnet). Ada kemungkinan Anda dapat mengakses perangkat Anda menggunakan lalu lintas tanpa tag, skenario ini dijelaskan di bawah ini.

Jika Anda telah mengaktifkan pemfilteran VLAN dan mencetak tabel VLAN saat ini, Anda akan melihat tabel seperti ini:

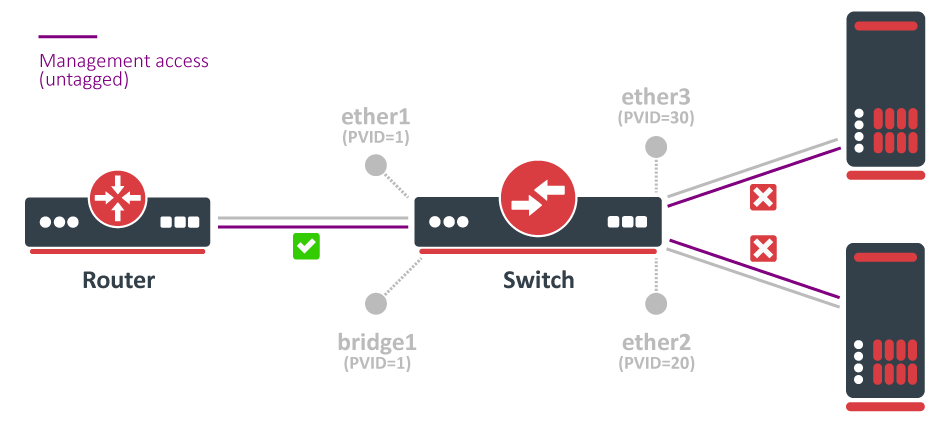

Terdapat entri dinamis yang ditambahkan untuk VLAN1 karena secara default diatur ke semua port bridge (termasuk port trunk kita, ether1 ), tetapi Anda juga harus memperhatikan bahwa antarmuka bridge1 (port CPU) juga ditambahkan secara dinamis. Anda harus menyadari bahwa bridge1 juga merupakan port bridge dan oleh karena itu mungkin ditambahkan ke tabel VLAN bridge secara dinamis. Ada kemungkinan Anda secara tidak sengaja mengizinkan akses ke perangkat karena fitur ini. Misalnya, jika Anda telah mengikuti panduan ini dan membiarkan PVID=1 diatur untuk port trunk ( ether1 ) dan tidak mengubah PVID untuk port CPU ( bridge1 ) juga, maka akses melalui ether1 ke perangkat menggunakan lalu lintas tanpa tag diizinkan, ini juga terlihat saat Anda mencetak tabel VLAN bridge. Skenario ini diilustrasikan pada gambar di bawah ini: PVID=1

Akses manajemen diizinkan secara tidak sengaja menggunakan lalu lintas tanpa tag melalui port trunk.

Selalu periksa tabel VLAN bridge jika Anda tidak sengaja mengizinkan VLAN tertentu atau lalu lintas tanpa tag ke port tertentu, terutama port CPU (bridge).

Ada cara sederhana untuk mencegah bridge (port CPU) ditambahkan sebagai port tanpa tag, Anda cukup mengatur PVID pada port trunk agar berbeda dengan PVID bridge (atau mengubah PVID bridge ), tetapi ada opsi lain yang lebih intuitif dan direkomendasikan. Karena Anda mengharapkan port trunk hanya menerima lalu lintas bertag (dalam contoh ini, seharusnya hanya menerima VLAN20/VLAN30 ), dan bukan lalu lintas tanpa tag, maka Anda dapat menggunakan ingress-filtering bersama dengan frame-type untuk menyaring paket yang tidak diinginkan, tetapi untuk sepenuhnya memahami perilaku ingress filtering, kita harus terlebih dahulu memahami detail akses manajemen.

Akses manajemen digunakan untuk membuat cara mengakses perangkat melalui bridge yang telah mengaktifkan pemfilteran VLAN. Anda dapat dengan mudah mengizinkan akses tanpa tag, dan melakukannya cukup sederhana. Misalnya, Anda ingin workstation di belakang ether3 dapat mengakses perangkat tersebut. Sebelumnya kita berasumsi bahwa workstation tersebut adalah komputer generik yang tidak akan menggunakan paket bertag dan oleh karena itu hanya akan mengirimkan paket tanpa tag. Ini berarti kita harus menambahkan port CPU ( bridge1 ) sebagai antarmuka tanpa tag ke tabel VLAN bridge. Untuk melakukannya, cukup gunakan nilai PVID yang sama untuk port bridge1 dan ether3 , dan atur kedua port tersebut sebagai anggota tanpa tag untuk ID VLAN. Dalam hal ini, Anda akan terhubung dari ether3 yang memiliki , jadi Anda mengubah konfigurasi sesuai dengan itu: PVID=30

Anda dapat menggunakan fitur yang secara dinamis menambahkan port tanpa tag dengan nilai PVID yang sama , Anda cukup mengubah PVID agar sesuai antara ether3 dan bridge1 .

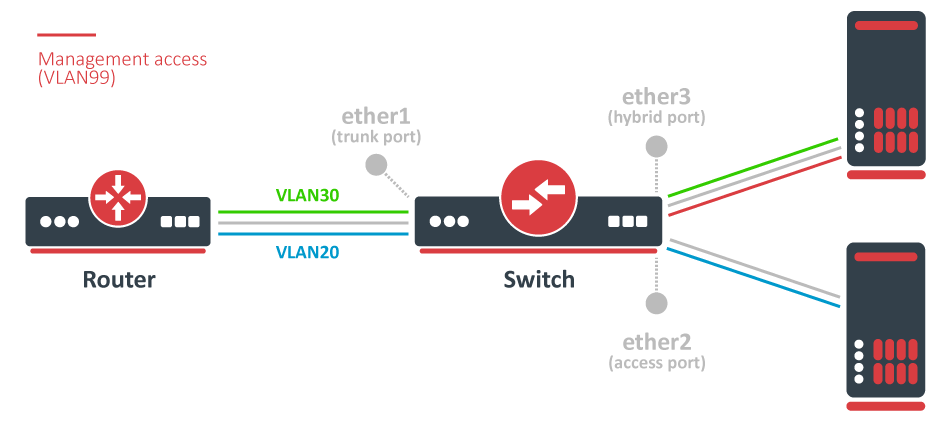

Mengizinkan akses ke perangkat menggunakan lalu lintas tanpa tag tidak dianggap sebagai praktik keamanan yang baik. Cara yang jauh lebih baik adalah dengan mengizinkan akses ke perangkat menggunakan VLAN yang sangat spesifik, terkadang disebut VLAN manajemen, dalam kasus kita, ini adalah VLAN99 . Ini menambahkan lapisan keamanan yang signifikan karena penyerang harus menebak ID VLAN yang digunakan untuk tujuan manajemen dan kemudian menebak kredensial login. Selain itu, Anda bahkan dapat menambahkan lapisan keamanan lain dengan hanya mengizinkan akses ke perangkat menggunakan alamat IP tertentu. Tujuan panduan ini adalah untuk memberikan penjelasan mendalam, oleh karena itu, kami menambahkan tingkat kompleksitas pada pengaturan kami untuk memahami beberapa kemungkinan kendala yang harus Anda pertimbangkan. Kami akan mengizinkan akses dari port akses menggunakan lalu lintas bertag (diilustrasikan pada gambar di bawah). Untuk mengizinkan akses ke perangkat menggunakan VLAN99 dari ether3 , kita harus menambahkan entri yang tepat di tabel VLAN bridge. Selain itu, perangkat jaringan yang terhubung ke ether3 harus mendukung penandaan VLAN.

Akses manajemen menggunakan lalu lintas berlabel melalui port akses (yang menjadikannya port hibrida)

Jika PVID untuk ether1 dan bridge1 cocok (secara default, memang cocok dengan 1), maka akses ke perangkat diizinkan menggunakan lalu lintas tanpa tag dari ether1 karena fitur yang secara dinamis menambahkan port tanpa tag ke tabel VLAN bridge.

Namun Anda mungkin memperhatikan bahwa akses menggunakan VLAN99 tidak berfungsi saat ini, ini karena Anda memerlukan antarmuka VLAN yang mendengarkan lalu lintas bertag, Anda dapat dengan mudah membuat antarmuka ini untuk ID VLAN yang sesuai dan Anda juga dapat mengatur alamat IP untuk antarmuka tersebut:

Port akses kita ( ether3 ) saat ini mengharapkan lalu lintas berlabel dan tidak berlabel secara bersamaan, port seperti itu disebut port hibrida .

Pada titik ini, kita dapat memanfaatkan penggunaan dan . Pertama, kita akan fokus pada , yang membatasi jenis paket yang diizinkan (bertag, tidak bertag, keduanya), tetapi agar berfungsi dengan benar, harus diaktifkan, jika tidak, tidak akan berpengaruh. Dalam contoh kita, di mana kita ingin mengizinkan akses dari ether3 menggunakan lalu lintas bertag ( VLAN99 ) dan pada saat yang sama mengizinkan workstation umum untuk mengakses jaringan, kita dapat menyimpulkan bahwa port ini perlu mengizinkan paket bertag dan tidak bertag, tetapi ether1 dan ether2 seharusnya hanya menerima jenis paket tertentu, karena alasan ini kita dapat meningkatkan keamanan jaringan kita. Karena ether1 adalah port trunk kita, port ini seharusnya hanya membawa paket bertag, tetapi ether2 adalah port akses kita sehingga seharusnya tidak membawa paket bertag apa pun, berdasarkan kesimpulan ini kita dapat membuang paket yang tidak valid:ingress-filtering frame-typeframe-typeframe-type ingress-filtering

Misalnya, Anda lupa mengaktifkan ingress-filtering dan mengubah properti frame-type pada ether1 . Hal ini secara tidak sengaja akan menambahkan akses ke perangkat melalui ether1 menggunakan lalu lintas tanpa tag karena PVID cocok untuk bridge1 dan ether1 , tetapi Anda mengharapkan hanya lalu lintas bertag yang dapat mengakses perangkat. Dimungkinkan untuk memblokir semua paket tanpa tag yang ditujukan untuk port CPU :

Ini tidak hanya membuang paket tanpa tag, tetapi juga menonaktifkan fitur yang secara dinamis menambahkan port tanpa tag ke tabel VLAN bridge. Jika Anda mencetak tabel VLAN bridge saat ini, Anda akan melihat bahwa bridge1 tidak ditambahkan secara dinamis sebagai port tanpa tag:

Saat digunakan pada suatu port, maka port tersebut tidak ditambahkan secara dinamis sebagai port tanpa tag untuk PVID. frame-type=admit-only-vlan-tagged

Meskipun dapat digunakan untuk menjatuhkan jenis paket tertentu, filter masuk (ingress filtering) dapat digunakan untuk menyaring paket sebelum dikirim. Untuk sepenuhnya memahami perlunya penyaringan masuk (ingress filtering), pertimbangkan skenario berikut: VLAN99 diizinkan pada ether3 dan bridge1 , tetapi Anda masih dapat mengirimkan lalu lintas VLAN99 dari ether1 ke ether3 , ini karena tabel VLAN bridge hanya memeriksa apakah port diizinkan untuk membawa VLAN tertentu pada port keluar (egress). Dalam kasus kita, ether3 diizinkan untuk membawa VLAN99 dan karena alasan ini, paket tersebut diteruskan. Untuk mencegah hal ini, Anda HARUS menggunakan penyaringan masuk (ingress filtering). Dengan penyaringan masuk, paket masuk juga diperiksa, dalam kasus kita, tabel VLAN bridge tidak berisi entri bahwa VLAN99 diizinkan pada ether1 dan oleh karena itu akan langsung dijatuhkan. Tentu saja, dalam skenario kita tanpa penyaringan ingress, koneksi tidak dapat dibuat karena VLAN99 hanya dapat diteruskan dari ether1 ke ether3 , tetapi tidak dari ether3 ke ether1 , meskipun masih ada kemungkinan serangan yang dapat digunakan dalam konfigurasi yang salah tersebut (misalnya, ARP poisoning). Perilaku penurunan paket diilustrasikan pada gambar di bawah ini: frame-type ingress-filtering

Pengaturan port trunk/akses dengan dan tanpa penyaringan ingress. Penyaringan ingress dapat mencegah lalu lintas yang tidak diinginkan diteruskan. Perhatikan bahwa ether1 tidak diizinkan untuk membawa VLAN99 dalam tabel VLAN bridge.

Selalu usahakan untuk menggunakannya ingress-filtering di mana pun memungkinkan, karena ini menambahkan lapisan keamanan yang signifikan.

Penyaringan masuk (ingress filtering) juga dapat digunakan pada port CPU (bridge), ini dapat digunakan untuk mencegah beberapa kemungkinan vektor serangan dan membatasi VLAN yang diizinkan untuk mengakses CPU. Lebih baik menjatuhkan paket pada port masuk (ingress port) daripada pada port keluar (egress port), ini mengurangi beban CPU, yang sangat penting ketika Anda menggunakan offloading perangkat keras dengan penyaringan VLAN bridge.

Properti ini hanya memengaruhi lalu lintas masuk (ingress), tetapi memengaruhi lalu lintas keluar (egress) dan masuk (ingress). ingress-filtering frame-type

Meskipun Anda dapat membatasi VLAN dan tipe paket yang diizinkan pada sebuah port, mengizinkan akses ke perangkat melalui port akses bukanlah praktik keamanan yang baik karena penyerang dapat mengendus paket dan mengekstrak ID VLAN manajemen. Anda hanya boleh mengizinkan akses ke perangkat dari port trunk ( ether1 ) karena port trunk biasanya memiliki keamanan fisik yang lebih baik. Anda harus menghapus entri sebelumnya dan mengizinkan akses ke perangkat melalui port yang terhubung ke router Anda (seperti yang diilustrasikan pada gambar di bawah):

Pengaturan Tunneling VLAN

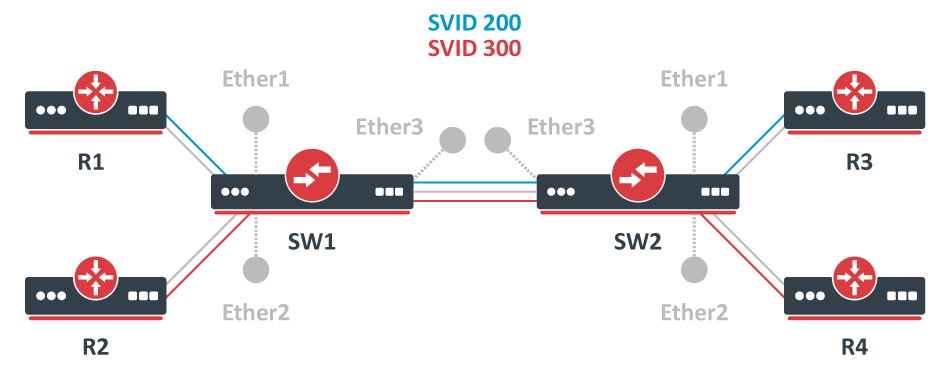

Dalam beberapa kasus, Anda mungkin ingin meneruskan lalu lintas yang sudah diberi tag melalui switch tertentu. Ini adalah pengaturan yang cukup umum untuk infrastruktur backbone karena memberikan kemungkinan untuk mengenkapsulasi lalu lintas dari, misalnya, router edge Anda dan meneruskannya secara mulus melalui backbone Anda ke router edge lainnya. Di bawah ini Anda dapat menemukan contoh topologi tunneling VLAN:

Topologi jembatan penyedia

SVID adalah singkatan dari Service VID, yang menunjukkan jenis tag beserta VID-nya.

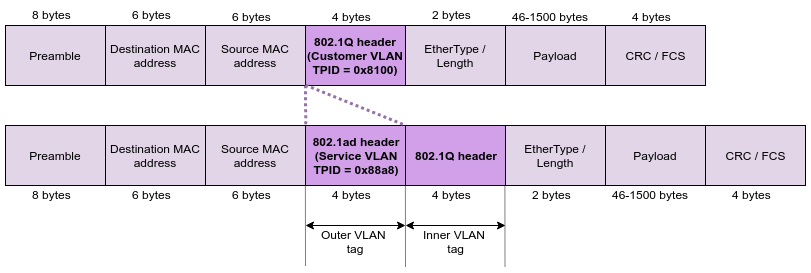

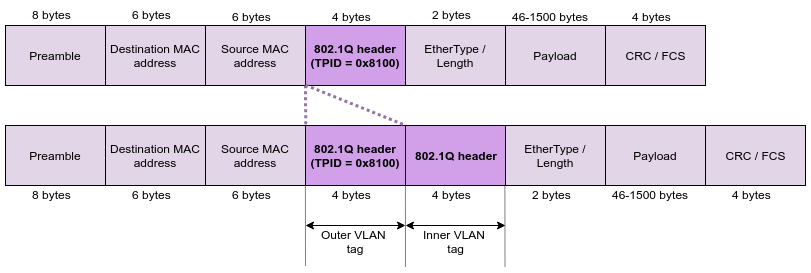

Ada dua cara yang mungkin untuk mencapai hal ini, satu adalah cara standar IEEE 802.1ad, dan cara lainnya adalah menggunakan penumpukan tag . Pertama, kita akan meninjau cara standar karena prinsip yang sama berlaku untuk kedua cara tersebut dan hanya beberapa parameter yang perlu diubah untuk menggunakan metode lainnya. Cara kerja tunneling VLAN adalah bridge memeriksa apakah tag VLAN luar menggunakan tag VLAN yang sama seperti yang ditentukan sebagai ether-type. Jika tag VLAN cocok, paket dianggap sebagai paket bertag, jika tidak, paket dianggap sebagai paket tanpa tag.

Bridge hanya memeriksa tag terluar (yang paling dekat dengan alamat MAC), tag lain diabaikan di mana pun dalam konfigurasi bridge. Bridge tidak mengetahui isi paket, meskipun mungkin ada tag VLAN lain, hanya tag VLAN pertama yang diperiksa.

Properti ether -type memungkinkan Anda untuk memilih EtherType berikut untuk tag VLAN:

- 0x88a8 - IEEE 802.1ad, Tag Layanan

- 0x8100 - IEEE 802.1Q, VLAN Pelanggan (tag VLAN reguler)

- 0x9100 - Tipe tag tidak resmi (jarang digunakan)

Untuk mengkonfigurasi pemfilteran VLAN bridge dengan benar, Anda harus memahami bagaimana bridge membedakan antara paket bertag dan tidak bertag. Seperti yang disebutkan sebelumnya, bridge akan memeriksa apakah EtherType cocok dengan tag VLAN terluar dalam paket. Misalnya, perhatikan paket berikut:

Mari kita asumsikan bahwa kita telah mengatur , dalam hal ini, paket di atas akan dianggap tidak bertag karena bridge mencari tag VLAN yang berbeda. Sekarang mari kita pertimbangkan paket berikut: ether-type=0x88a8

Kali ini mari kita asumsikan bahwa kita telah menetapkan , dalam hal ini, paket di atas juga dianggap sebagai paket tanpa tag karena tag luar menggunakan tag VLAN IEEE 802.1ad. Prinsip yang sama berlaku untuk fungsi terkait VLAN lainnya, misalnya, properti akan menambahkan tag VLAN baru pada port akses dan tag VLAN akan menggunakan EtherType yang ditentukan dalam ether-type. ether-type=0x8100 PVID

Baik SW1 maupun SW2 menggunakan konfigurasi yang sama:

Dalam contoh ini, kita berasumsi bahwa semua router meneruskan lalu lintas yang menggunakan tag VLAN reguler/pelanggan. Lalu lintas tersebut pada switch akan dianggap sebagai lalu lintas tanpa tag berdasarkan prinsip yang dijelaskan di atas. Switch akan mengenkapsulasi lalu lintas ini menggunakan tag VLAN Layanan (tag 802.1ad terluar) dan lalu lintas antara SW1 dan SW2 akan dianggap sebagai lalu lintas bertag. Sebelum lalu lintas mencapai tujuannya, switch akan mendekapsulasi tag terluar dan meneruskan frame bertag 802.1Q asli. Lihat contoh paket di bawah ini:

Contoh paket sebelum dan sesudah enkapsulasi VLAN 802.1ad

Semua prinsip yang berlaku untuk pengaturan port trunk/akses reguler menggunakan IEEE 802.1Q juga berlaku untuk pengaturan tunneling VLAN, pastikan Anda membatasi VLAN dan tipe paket dengan benar menggunakan tabel VLAN bridge dan penyaringan ingress.

Jika Anda ingin membuat akses manajemen dari, misalnya, ether3 ke perangkat dan ingin menggunakan VLAN99 , maka Anda dapat menggunakan perintah berikut:

Seperti yang mungkin Anda perhatikan, satu-satunya perbedaan adalah antarmuka VLAN menggunakan , ini mengatur antarmuka VLAN untuk mendengarkan tag VLAN IEEE 802.1ad. Ini akan mengharuskan Anda untuk menggunakan tag VLAN IEEE 802.1ad untuk mengakses perangkat menggunakan VLAN manajemen - Anda tidak akan dapat terhubung ke perangkat menggunakan tag VLAN biasa saat pemfilteran VLAN bridge diaktifkan. ether-type diatur secara global dan akan memengaruhi semua fungsi pemfilteran VLAN bridge. use-service-tag=yes

Perangkat dengan chip switch Marvell-98DX3257 (misalnya seri CRS354) tidak mendukung pemfilteran VLAN pada antarmuka Ethernet 1Gbps untuk tipe VLAN lain ( dan ).0x88a8 0x9100

Penumpukan Tag

Dalam pengaturan VLAN Tunneling, kita menambahkan tag VLAN baru yang berbeda dari tag VLAN sebelumnya, tetapi dimungkinkan untuk menambahkan tag VLAN baru terlepas dari isi paket. Perbedaannya dengan pengaturan VLAN tunneling biasa adalah bahwa bridge tidak memeriksa apakah paket tersebut bertag atau tidak bertag, ia mengasumsikan bahwa semua paket yang diterima pada port tertentu adalah paket tanpa tag dan akan menambahkan tag VLAN baru terlepas dari apakah tag VLAN ada atau tidak, ini disebut Tag Stacking karena "menumpuk" tag VLAN di atas tag sebelumnya, terlepas dari jenis tag VLAN. Ini adalah pengaturan yang sangat umum untuk jaringan yang tidak mendukung standar IEEE 802.1ad, tetapi tetap ingin mengenkapsulasi lalu lintas VLAN ke dalam VLAN baru.

Tag VLAN yang akan ditambahkan bergantung pada dan . Misalnya, jika Anda memiliki dan pada sebuah port, maka bridge akan menambahkan tag VLAN IEEE 802.1Q baru tepat di atas tag lain (jika ada). Prinsip penyaringan VLAN yang sama masih berlaku, Anda harus menentukan port mana yang akan menjadi port trunk Anda dan menandainya sebagai port bertag, menentukan port akses Anda, dan menambahkannya sebagai port tanpa tag. ether-type PVID ether-type=0x8100 PVID=200

Untuk menjelaskan cara kerja penandaan dan penghapusan penandaan VLAN dengan penumpukan tag, mari kita gunakan topologi jaringan yang sama seperti sebelumnya:

Yang ingin kita capai adalah, terlepas dari apa yang diterima pada ether2 dan ether3 , tag VLAN baru akan ditambahkan untuk membungkus lalu lintas yang berasal dari port tersebut. Ini memaksa penambahan tag VLAN baru, jadi kita dapat menggunakan properti ini untuk mencapai pengaturan yang kita inginkan. Kita akan menggunakan konfigurasi yang sama seperti pada pengaturan port Trunk/Access, tetapi dengan mengaktifkannya pada port akses: Tag-stacking tag-stacking

Tag VLAN yang ditambahkan akan menggunakan yang ditentukan . EtherType yang dipilih juga akan digunakan untuk pemfilteran VLAN. Hanya tag terluar yang diperiksa, tetapi dengan penumpukan tag (tag-stacking) yang diterapkan, pemeriksaan tag dilewati dan diasumsikan bahwa tag baru harus ditambahkan dalam keadaan apa pun. ether-type

Mari kita asumsikan bahwa perangkat di belakang ether2 dan ether3 mengirimkan lalu lintas VLAN40 yang diberi tag . Dengan konfigurasi ini, SEMUA paket akan dienkapsulasi dengan tag VLAN baru, tetapi Anda harus memastikan bahwa Anda telah menambahkan ID VLAN dari tag luar ke tabel VLAN bridge. VLAN40 tidak ditambahkan ke tabel VLAN bridge karena merupakan tag dalam dan tidak diperiksa, kita hanya memperhatikan tag luar, yang berupa VLAN20 atau VLAN30 tergantung pada portnya.

Mirip dengan pengaturan lainnya, tabel VLAN bridge akan digunakan untuk menentukan apakah tag VLAN perlu dihapus atau tidak. Misalnya, ether1 menerima paket VLAN20 yang diberi tag , bridge memeriksa apakah ether2 diizinkan untuk membawa VLAN20 sehingga akan mengirimkannya melalui ether2 , tetapi juga memeriksa tabel VLAN bridge apakah tag VLAN harus dihapus dan karena ether2 ditandai sebagai port tanpa tag, maka bridge akan meneruskan paket-paket ini dari ether1 ke ether2 tanpa tag VLAN20 .

Dari perspektif port akses, prinsip yang sama seperti pada pengaturan port Trunk/Akses berlaku. Semua paket yang diterima pada ether2 akan mendapatkan tag VLAN baru dengan ID VLAN yang ditentukan dalam PVID, dalam hal ini, tag VLAN baru akan ditambahkan dengan VLAN20 dan VLAN ini akan dikenakan pemfilteran VLAN. Lihat contoh paket di bawah ini:

Contoh paket sebelum dan sesudah penumpukan tag.

0 Komentar untuk "Setting Bridge VLAN Table Dan Penerapanya"